Một phát hiện mới của nhà nghiên cứu bảo mật Jimmy Bayne , người đã tiết lộ nó trên Twitter, tiết lộ một lỗ hổng trong công cụ chủ đề của Windows 10 có thể được sử dụng để lấy cắp thông tin đăng nhập của người dùng. Một chủ đề không đúng định dạng đặc biệt, khi được mở, sẽ chuyển hướng người dùng đến một trang nhắc người dùng nhập thông tin đăng nhập của họ.

Quảng cáo

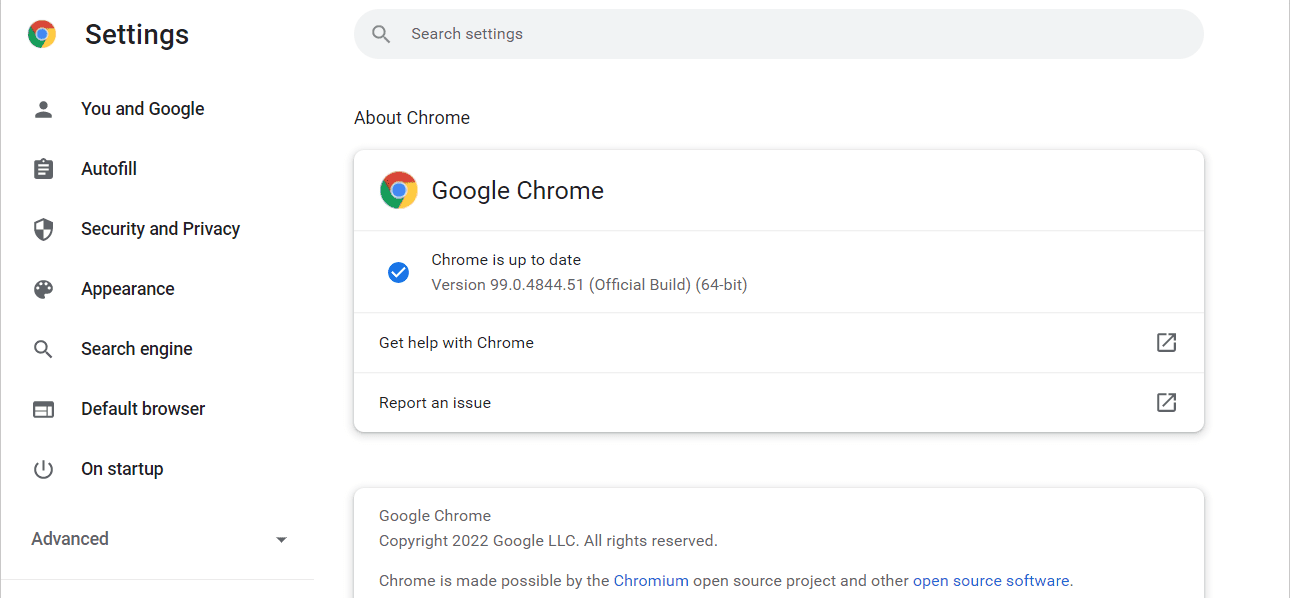

chrome xóa lịch sử cho một trang web

Như bạn có thể đã biết, Windows cho phép chia sẻ chủ đề trong phần cài đặt. Điều này có thể được thực hiện bằng cách mở Cài đặt> Cá nhân hóa> Chủ đề, sau đó chọn bật 'Lưu chủ đề để chia sẻ'từ menu. Điều này sẽ tạo ra một * mớitệp .deskthemepackmà người dùng có thể tải lên Internet, gửi qua email hoặc có thể chia sẻ với người khác thông qua nhiều phương pháp. Những người dùng khác có thể tải xuống các tệp đó và cài đặt nó bằng một cú nhấp chuột.

Tương tự, kẻ tấn công có thể tạo tệp ‘.theme’ trong đó cài đặt hình nền mặc định trỏ đến một trang web yêu cầu xác thực. Khi người dùng không nghi ngờ nhập thông tin đăng nhập của họ, một mã băm NTLM của các chi tiết sẽ được gửi đến trang web để xác thực. Các mật khẩu không phức tạp sau đó được bẻ khóa mở bằng phần mềm khử băm đặc biệt.

[Thủ thuật thu thập thông tin xác thực] Sử dụng tệp .theme của Windows, khóa Hình nền có thể được định cấu hình để trỏ đến tài nguyên http / s yêu cầu xác thực từ xa. Khi người dùng kích hoạt tệp chủ đề (ví dụ: được mở từ liên kết / tệp đính kèm), lời nhắc tín dụng Windows sẽ hiển thị cho người dùng.

Các tệp * .theme là gì?

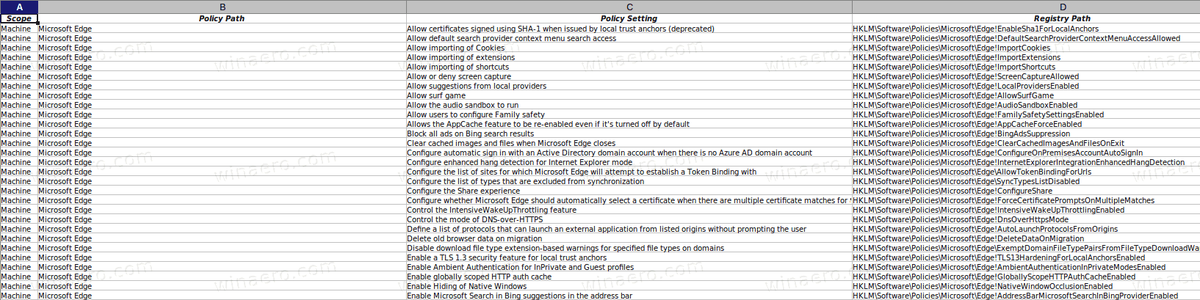

Về mặt kỹ thuật, các tệp * .theme là các tệp * .ini bao gồm một số phần mà Windows đọc và thay đổi giao diện của Hệ điều hành theo hướng dẫn mà nó tìm thấy. Tệp chủ đề chỉ định màu nhấn, hình nền để áp dụng và một số tùy chọn khác.

cách kết nối chuông với wifi

Một trong những phần của nó trông như sau.

[Bảng điều khiển Máy tính để bàn] Hình nền =% WinDir% web wallpaper Windows img0.jpg

Phím hình nền nằm trong phần 'Control Panel Desktop' của tệp .theme. Jimmy Bayne cho biết các khóa khác có thể được sử dụng theo cách tương tự và điều này cũng có thể hoạt động để tiết lộ mã băm netNTLM khi được đặt cho các vị trí tệp từ xa.

Nhà nghiên cứu cung cấp một phương pháp để giảm thiểu vấn đề.

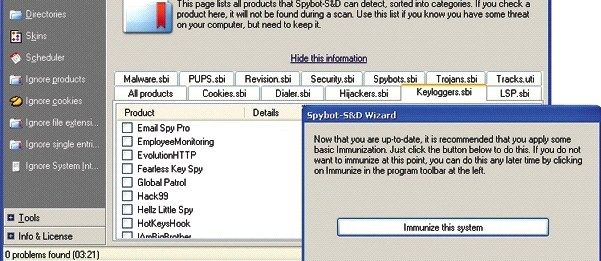

Từ góc độ phòng thủ, hãy chặn / liên kết lại / tìm kiếm các tiện ích mở rộng 'theme', 'themepack', 'desktopthemepackfile'. Trong các trình duyệt, người dùng phải được kiểm tra trước khi mở. Các lỗ hổng CVE khác đã được tiết lộ trong những năm gần đây, vì vậy nó đáng được giải quyết và giảm thiểu

Nguồn: Neowin